很多人提到战争,脑海里浮现的都是炮火连天、战机轰鸣的画面。坦克碾过废墟,导弹划破长空,士兵冲锋陷阵——这些是大多数人对"打仗"的全部想象。可现实远比想象残酷得多,也诡异得多。真正致命的一击,往往不是从天上掉下来的,而是从脚底下冒出来的。有些武器不带火药,不装弹头,甚至看不见摸不着,却能在关键时刻让一个国家的整套防御体系瞬间归零。

比起正面战场上明刀明枪的对决,这种藏在暗处、埋在设备里的"暗刀子",才是真正防不胜防的杀招。它不需要派出一兵一卒,甚至不需要联网,就能让对手变成睁眼瞎、聋子加哑巴。伊朗刚刚经历的那场离奇事件,就把这种新型威胁的恐怖面目,赤裸裸地展现在了全世界面前。

2026年2月底,美国和以色列联合对伊朗发动了大规模军事打击。美以联军于2月28日发动军事行动打击伊朗。战事延续至今已接近两个月,期间双方围绕制空权、能源设施、通信体系展开了反复拉锯。就在4月中旬的一次空袭行动中,一桩极其诡异的事情发生了。据伊朗法尔斯通讯社14日报道,在伊朗中部伊斯法罕省遇袭期间,伊朗境内大量美国制造的通信设备突然失灵,操作系统崩溃。这不是一台两台出了毛病,而是大面积、大规模地同时"罢工"。出故障的通信设备全部来自美国的思科、飞塔和朱尼珀等品牌。

更加诡异的是什么?这些设备集体趴窝的时间节点,恰好和美以联合打击行动高度吻合。设备失灵与美以打击行动,在时间上做到了精准吻合。也就是说,导弹落地之前,网络设备瘫痪已经使雷达失联,指挥链路中断,部队瞬间"失明"。有媒体形容,这简直就是一场精心策划的"数字斩首"。这里有一个关键细节,读者朋友们一定要注意——伊朗已切断国际互联网通讯服务,来自外部的网络攻击可能性微乎其微。换句话说,伊朗已经提前拔掉了网线,把自己和外部世界彻底隔绝开来,想的就是堵死一切远程入侵的通道。

可万万没想到,网线拔了,设备照样崩。大门锁死了,房子还是被人从里面拆掉了。那到底是谁干的?排查下来,答案让人后背发凉——"内鬼"找到了,但它根本不是人。它是那些看起来再正常不过的路由器、防火墙、通信交换设备本身。它们从出厂那天起,就已经不完全属于使用者了。

伊朗认为,该现象更像一个预埋好的网络攻击。伊朗网络安全专家分析认为,该国的通信网络此次可能遭受四种恶意攻击。这四种手段,每一种都足够让人惊出一身冷汗。第一种叫"隐藏访问"。相关产品中包含即使没有互联网连接也能激活的"后门",能够破坏设备。可能在设备的引导程序或固件层面存在"后门",无需互联网即可通过定时触发或特定信号激活,从而使设备失效。说白了,这设备里头有个"隐形开关",不用联网,天上飘来一个信号,就能让它原地"罢工"甚至自毁。

第二种是"恶意数据包"。从网络内部发送特殊数据,致使系统瞬间瘫痪。打个比方,外面的门已经关严实了,可屋里本身就藏着一颗"毒胶囊",内网随便发个特殊指令,系统就立刻崩盘。等于说"内鬼"早就潜伏在家里,关键时刻直接把电闸一拉。

第三种更阴险——"潜伏式僵尸网络"。潜伏多年的恶意软件,在特定事件发生时被激活。这些恶意程序可能几年前就已经植入设备底层了,平时不吃不喝不动弹,不耗流量不占内存,什么杀毒软件都查不出来。可一旦外部发出特定信号或者满足某个预设条件,它就准时"苏醒",集体搞破坏。第四种最绝,也最无解——"生产链污染"。硬件和软件在进入该国前已被篡改,即使更换操作系统也无法解决问题。部分设备出现硬件级锁死,重装系统无效,符合"毁灭开关"特征。这意味着这些设备从生产线上下来的时候,"毒"就已经种进去了。换系统没用,打补丁没用,刷固件也没用,因为问题不在软件层面,而是刻在了芯片和主板的"骨头"里。

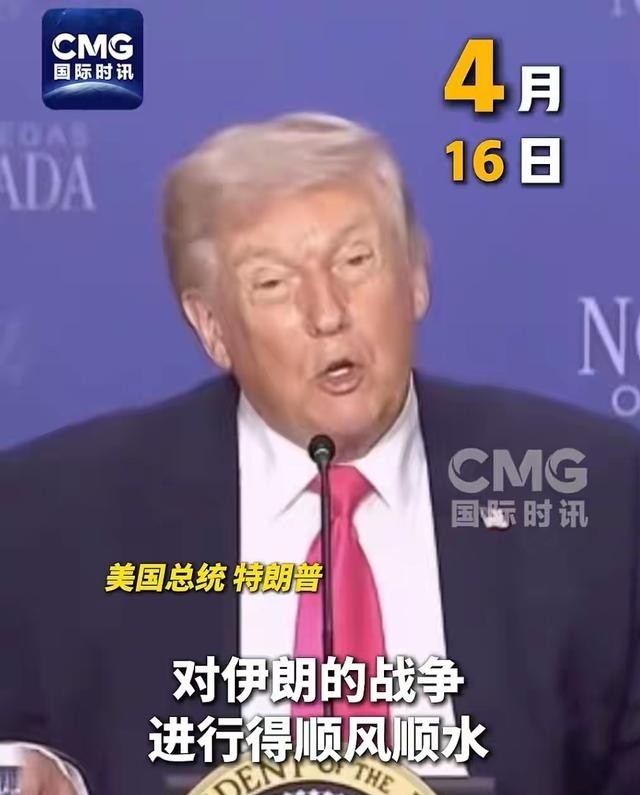

这四招组合在一起,堪称"天罗地网式"的硬件陷阱。不管被攻击方怎么防,只要用了带"后门"的设备,就永远摆脱不了被人拿捏的命运。更耐人寻味的是,美国方面此前已有公开暗示。特朗普在迈阿密的一场会议上公开宣称,美军在3天之内击沉了42艘伊朗海军舰艇,瘫痪了伊朗的通信系统。这番话等于间接承认了美方具备远程干预伊朗通信体系的能力。嘴上说的"瘫痪通信",和伊朗设备集体失灵的事实一一对应,巧合?恐怕没人信。

熟悉网络安全的消息人士告诉法尔斯通讯社,伊朗的网络实验室将在近期公布更多证据和信息,表明相关设备制造企业与美国和以色列政府之间存在技术合作。如果这些证据坐实,那就等于揭开了一个早已存在、但很多国家一直不愿面对的真相——商业设备随时可以被武器化。不光是硬件厂商。美联社曾爆料:思科是以色列军方技术基础设施的关键支持者,其服务器和数据中心服务以方军事行动。被点名的科技巨头个个如雷贯耳——微软、谷歌、亚马逊等美国科技巨头向以色列提供技术支持,人工智能被用来识别目标,云端服务被用来支撑作战。还有一家相对低调但极其关键的公司——Palantir。Palantir在以色列设有办事处,并与以色列国防军正式合作,通过使用其技术支持正在进行的加沙战争。这家公司在美国CIA和美国情报机构的资助下崭露头角,如今市值已超万亿人民币。在美国的战略棋盘上,科技公司从来就不是单纯的"卖货的",而是武器体系的一部分。

其实,伊朗在数字战争领域吃亏,早已不是头一回了。2010年,美国与以色列联合研发了超级工控病毒"震网",早在2010年,美以就联合开发了"震网"病毒,摧毁了伊朗纳坦兹核设施的大量离心机,伊朗核计划被推迟数年。那一次,利用进口工业控制系统的漏洞,病毒悄悄渗透进了物理隔离的伊朗核设施内网,导致大批精密离心机损坏报废。那是全世界第一次见识到,一段代码的杀伤力居然不逊于一枚巡航导弹。2013年,"棱镜门"事件的爆发更是彻底撕掉了美国"互联网自由卫士"的画皮。前美国中情局雇员斯诺登爆料,美国国安局主导的"棱镜"计划,联合多家互联网巨头对全球实施大规模无差别监控。连盟友都不放过。其监听对象不仅包括美国民众,也包括法国、德国等欧洲国家的政要和百姓,甚至美国情报机构被曝曾监听至少35名国际政要的电话。上到国家元首的机密通讯,下到普通人的聊天记录,统统被美方抓取分析。

除了"软刀子"式的网络渗透和情报监控,硬件本身也能直接变成"杀人凶器"。2024年9月,黎巴嫩全境多地同时发生寻呼机爆炸事件,大量真主党成员手持的通讯设备瞬间炸裂,造成严重伤亡。这些寻呼机并非意外故障,而是被以色列情报机构摩萨德预先植入微型爆炸装置,并通过远程信号触发。平时它是正常的通讯工具,关键时刻它就是一颗随时可以遥控引爆的炸弹。这种利用供应链进行武器化改装的手段,让人不寒而栗。从"震网"到"棱镜",从黎巴嫩寻呼机爆炸到如今伊朗通信设备集体瘫痪——这条脉络清清楚楚地告诉全世界:美国早就把科技工具武器化了。所谓的商业合作、技术出口,不过是在对方家里埋雷的过程。平时相安无事,一旦起了冲突,别人家的设备就成了自己手里的遥控器。

伊朗总统佩泽希齐扬明确表示,此次事件证明"网络安全不能依赖外国设备",将加速本土技术替代。伊朗方面消息称,真正的安全始于自主拥有和生产本土技术,发展国产设备不再是一句口号,而是在网络战中生存的必要条件。这话说得掷地有声,也是用惨痛的代价换来的清醒。伊朗的教训,对中国来说同样是一堂深刻的警示课。

中国在信息技术自主可控方面其实早有布局。信创,即信息技术应用创新产业,涵盖了从硬件到软件的全产业链条,涉及芯片、操作系统、数据库、中间件等众多领域。近年来,国家加大力度推进信创产业发展,要求在党政、金融、能源、电信等关键领域逐步实现国产化替代。国产CPU性能逼近国际主流水平,操作系统完成从"可用"到"好用"的跨越。从华为鸿蒙系统到海光、飞腾等国产芯片的持续突破,从达梦数据库到麒麟操作系统的广泛应用,中国信创产业正在一步一个脚印地向前推进。

事件印证商业设备可被武器化为"数字开关",美国打压华为等行为被解读为阻挠他国使用"无后门设备",维护自身操控权。说穿了,别人搞出了干净的替代品,美国那套"设备即武器"的把戏就玩不转了。这才是美国对中国科技企业百般打压的真正原因。"真正的网络安全必须建立在自主技术能力之上。如果一个国家无法自主研发路由器、交换机及其操作系统,在隐蔽的网络对抗中将始终处于被动地位。"这段话虽然出自伊朗媒体,但放在任何国家身上都适用。伊朗的遭遇,给全世界所有国家都敲响了一记沉重的警钟。在这个数字化深入骨髓的时代,信息安全就是国家安全,技术自主就是战略自主。有些东西,看起来花钱买很省事,拿来就能用,价格也划算。可一旦到了紧要关头,买来的东西到底听谁的话,那可就说不准了。平时它是工具,战时它就是定时炸弹。拿捏别人命脉的手,永远不会是善意的。中国走自主可控的路,注定不会轻松。芯片要攻关,操作系统要完善,整条产业链要打通,每一步都是硬骨头。但伊朗的血泪教训已经摆在眼前——核心技术靠化缘是化不来的,关键设备靠进口是靠不住的。只有把"命门"牢牢攥在自己手里,才不会被别人掐住脖子。只要中国坚定不移地走科技自主创新之路,扎扎实实走好每一步,任何"数字斩首"式的把戏,都不可能在中华大地上重演。